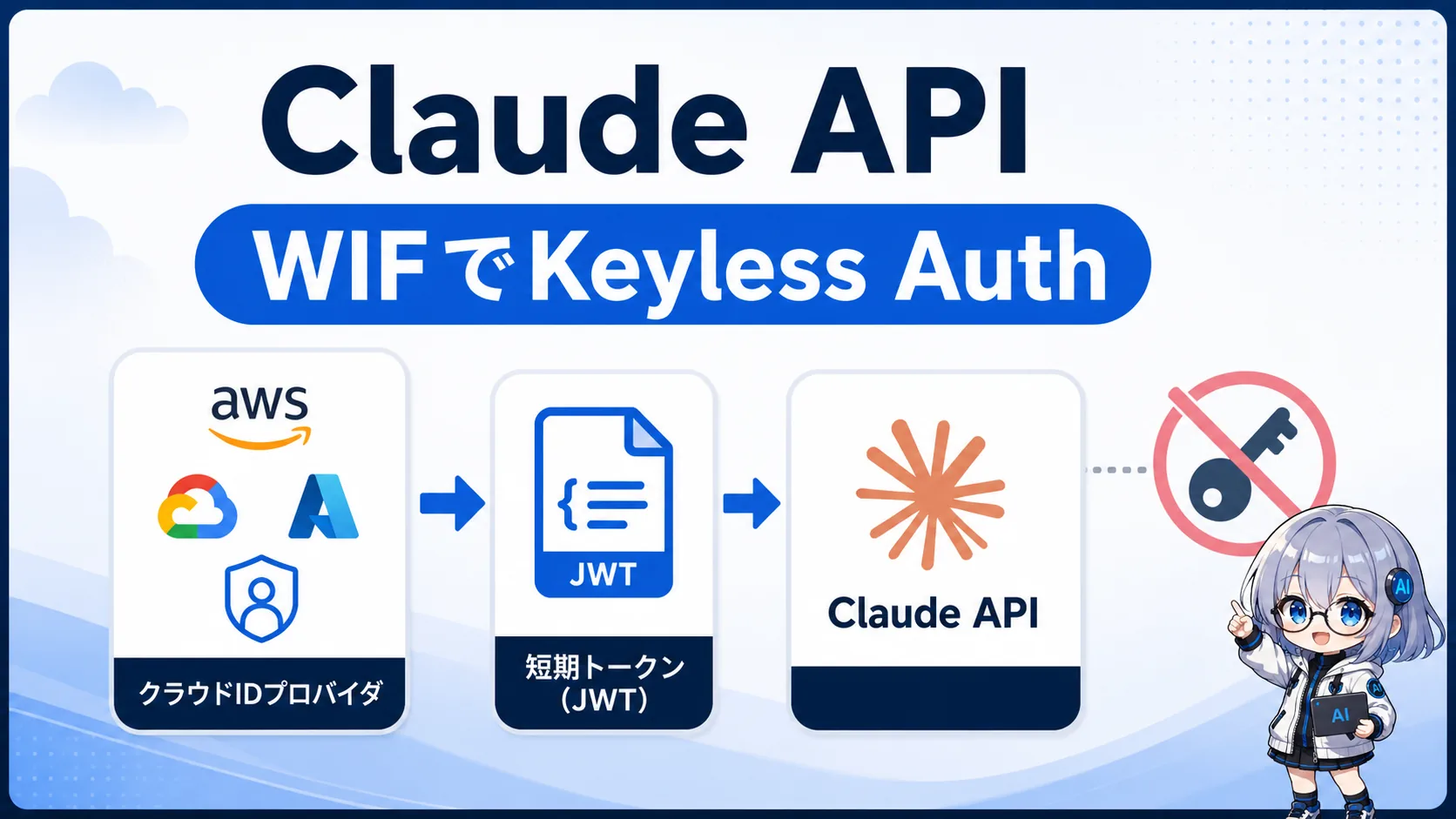

AnthropicがClaude Platform向けに「Workload Identity Federation(WIF)」を発表しました。

CLIからブラウザ認証で使えるようになったほか、ワークロードに既存のクラウドID(AWS・GCP・Azure、またはOIDCトークンプロバイダ)を使わせることでAPIキーなしでClaude APIを呼べるようになりました。

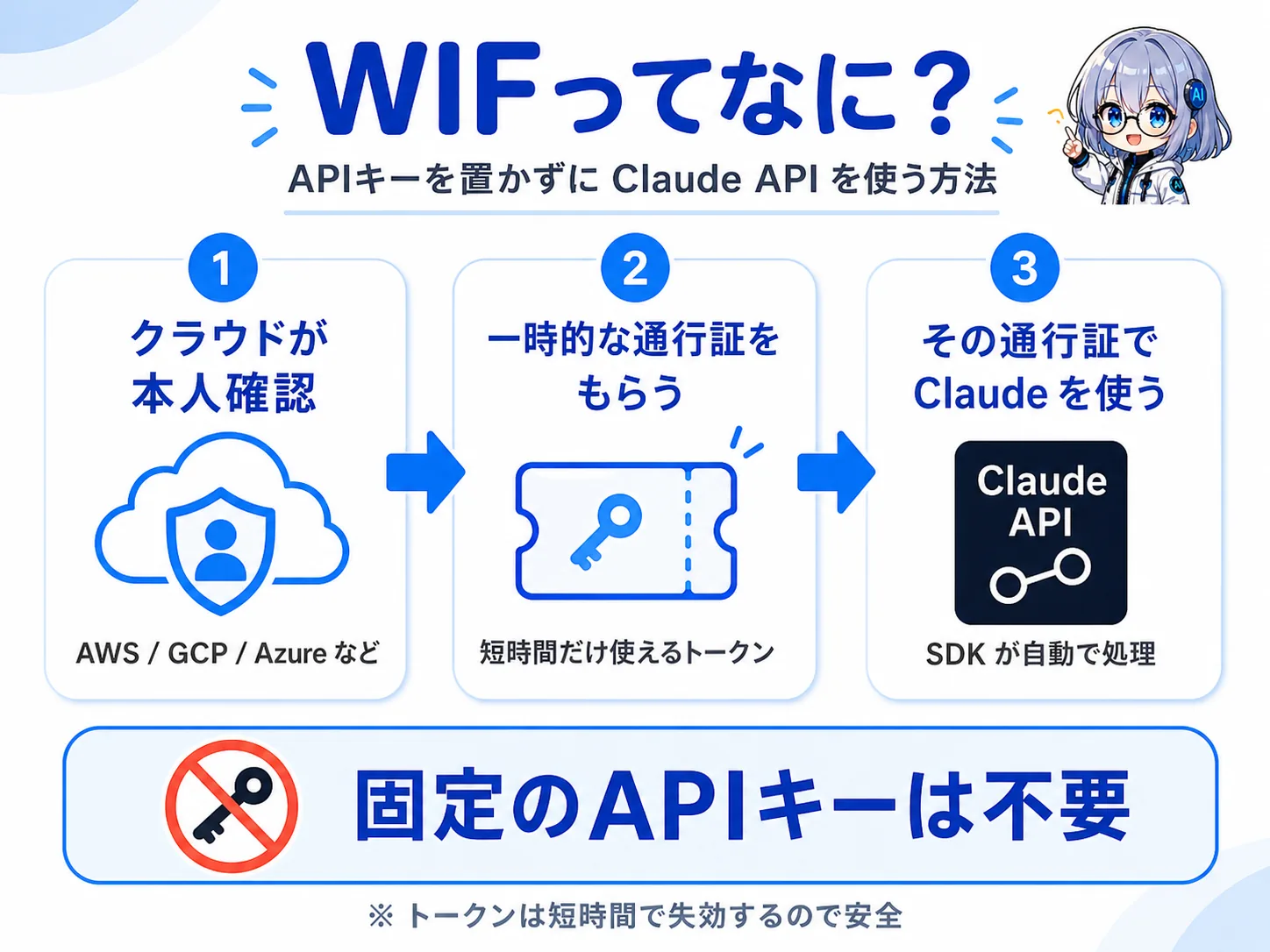

WIFってなに?

これまでClaude APIを使うには sk-ant-... 形式の静的なAPIキーが必要でした。このキーを安全に管理・ローテーションし、CI/CDや本番環境に漏らさないようにするのは地味に面倒な作業です。

WIFを使うと、AWS・GCP・AzureなどのIdP(Identity Provider)が発行した短命のOIDCトークン(JWT)を使って認証できます。固定のAPIキーは不要になり、トークンは短時間で失効するので安全性も大幅に向上します。

対応しているIDプロバイダ

AWS・GCP・Azure・GitHub Actions・Kubernetes・Okta、そしてOIDC準拠であれば任意のプロバイダが使えます。主要なクラウド環境はほぼ網羅されています。

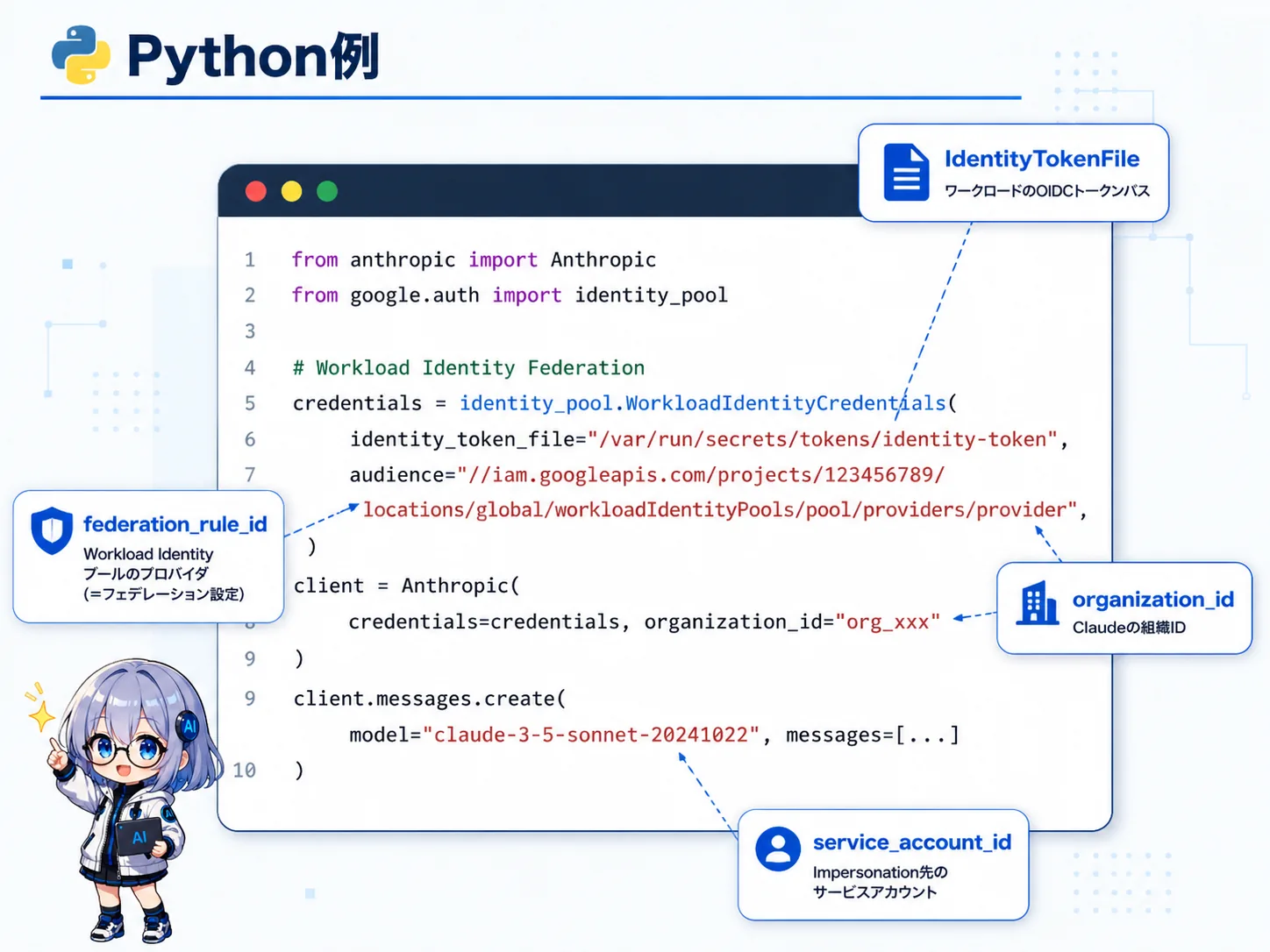

コード例(Python)

from anthropic import Anthropic, WorkloadIdentityCredentials, IdentityTokenFile

client = Anthropic(

credentials=WorkloadIdentityCredentials(

identity_token_provider=IdentityTokenFile(

"/var/run/secrets/anthropic.com/token"

),

federation_rule_id="fdrl_...",

organization_id="00000000-0000-0000-0000-000000000000",

service_account_id="svac_...",

),

)

Python・TypeScript・Go・Java・C#・PHP・Rubyと全SDK対応しています。環境変数(ANTHROPIC_FEDERATION_RULE_IDなど)を注入するだけで動くゼロ引数パターンも使えるので、コンテナイメージを環境ごとに変える必要もありません。

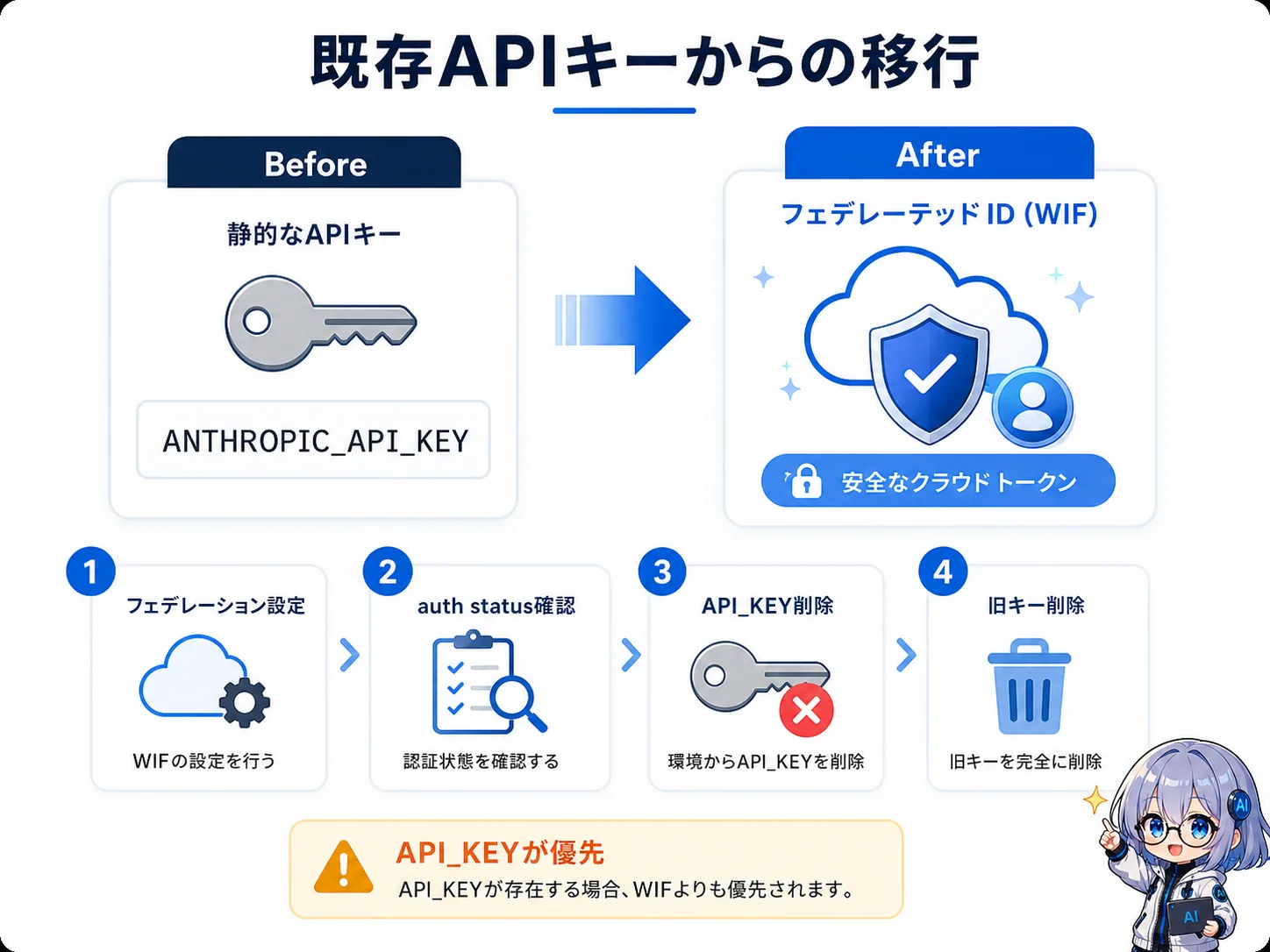

既存APIキーからの移行

移行はダウンタイムなしで行えます。フェデレーションをセットアップして ant auth status で動作確認、ANTHROPIC_API_KEY 環境変数を削除してフェデレーションが選ばれることを確認してから旧キーを削除するだけです。

注意点は ANTHROPIC_API_KEY の優先順位がフェデレーションより高いこと。環境変数が残っていると黙ってAPIキー認証が使われてしまうので要注意です。

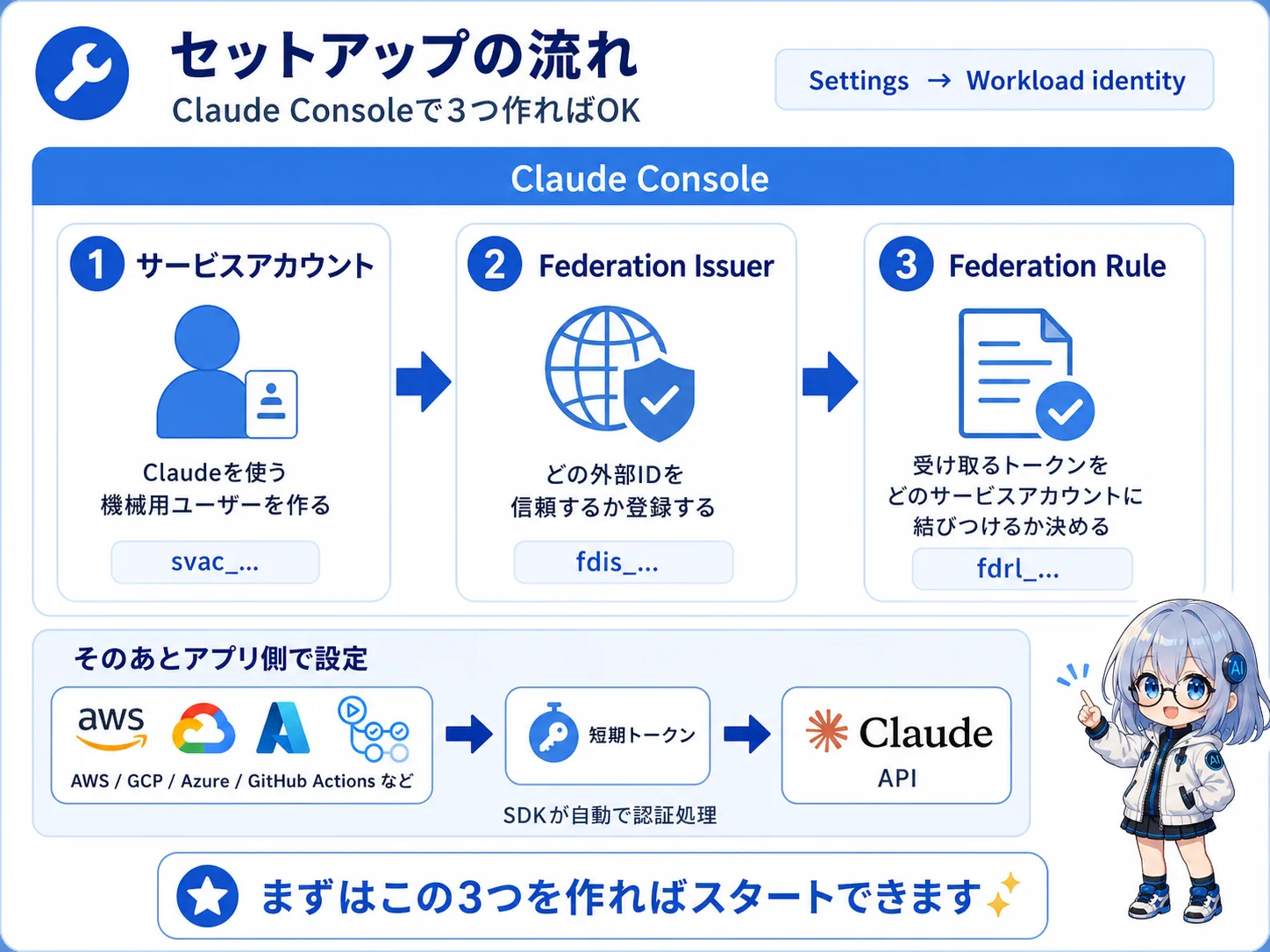

セットアップ詳細・公式ドキュメント

セットアップはClaude Consoleの「Settings → Workload identity」から行います。Service Account・Federation Issuer・Federation Ruleの3つを作るだけです。